調查局臺北市調查處近期偵辦高鐵TGo網站、小樹生活網站所屬會員點數詐領案,發現駭客透過撞庫攻擊或在暗網購買外洩個資,盜取平臺會員帳號及點數,並在實體商店進行兌換,詐取財物金額超過數萬元。

法務部調查局臺北市調查處9月到11月期間,陸續偵辦非法登入高鐵TGo和小樹生活網站,涉嫌詐取點數、電子票券案件,期間動員北、中、南數百名調查官,搜索駭客及車手集團19處,約談10名犯嫌到案,其中主嫌陳、游、鄭3人涉犯刑法「妨害電腦使用」及「詐欺」等罪,經地方法院法官裁定羈押禁見獲准,犯嫌陳、江2人也陸續約詢完畢。

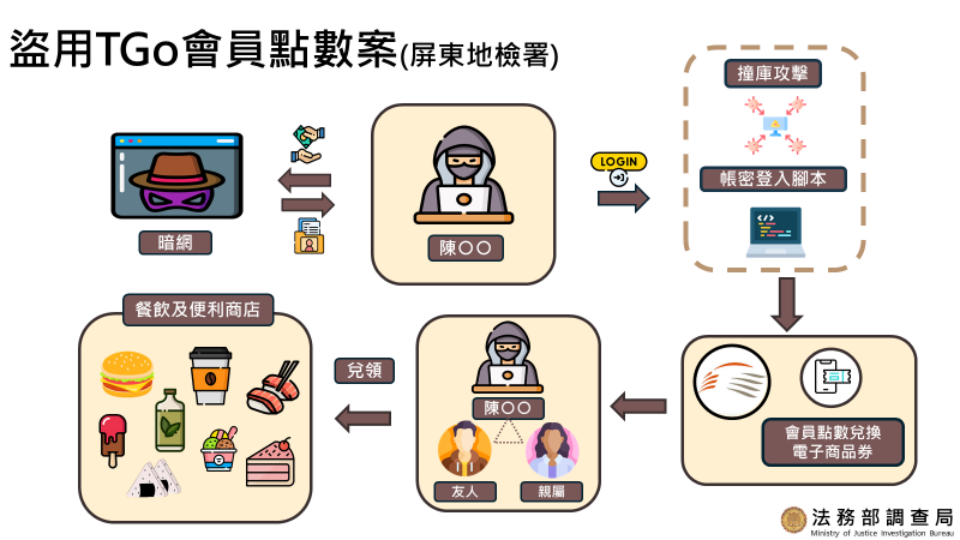

調查局指出,台灣高鐵8月下旬發現,所屬TGo網站會員帳號遭不明人士將點數盜換為商品券,並在多家餐飲、便利商店兌換實體商品等異常情況,向臺北市調查處檢舉立案後,調查局成立專案團隊,過濾大量資料,鎖定陳姓犯嫌並執行搜索,查獲TGo網站會員帳密與登入腳本惡意程式,陳嫌將非法取得的商品券,自行或轉傳親友使用,詐取財物金額超過數萬元。

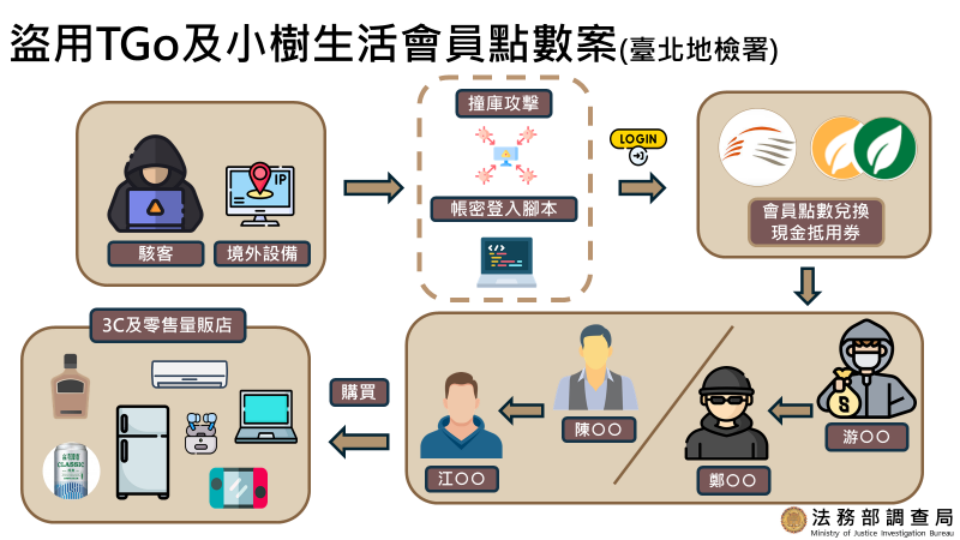

調查局說明,台灣高鐵在1個月後又發現,不明人士對所屬TGo網站會員帳號進行超過百萬筆「撞庫攻擊」,成功率約5%,遭盜取帳號的會員點數隨即被盜換為3C量販店抵用券,並在多家門市購買3C、手機及家電產品。因犯罪手法與前案不同,於是再向臺北市調查處檢舉立案;同時,神坊公司所屬小樹生活網站也發現類似情況,也向臺北市調查處提告立案。

經臺北市調查處清查發現,相關案件為同一批駭客操控殭屍設備及境外VPN IP,對高鐵TGo網站進行撞庫攻擊,盜取會員帳號及點數後,再針對部分帳號以相同手法對小樹生活網站進行撞庫及盜換。

調查處在10、11月間發動2波搜索,查獲游、鄭、陳、江等犯嫌配合駭客主導,詐取電子票券及銷贓牟利,犯罪所得超過數十萬元,而專案小組也辨識駭客使用的境外主機受中國IP所操控,已協調業者同意後下架,避免駭客持續進行駭侵攻擊。

專案小組發現,被駭帳密源於民眾過去下載不明程式並執行,以致電腦資料遭駭客竊取,也有透過釣魚網站或過去個資外洩之彙總,經不法人士蒐集後於暗網販售。

調查局呼籲相關企業,網站平臺若有會員儲值金額、點數、票券等有價電子紀錄,或有提供綁定信用卡等付款機制,或可查閱歷史消費紀錄時,應導入兩階段或多因子認證登入機制,而民眾也應設定獨特性密碼,勿下載並執行不明程式,萬一發現電腦遭駭,立即確認信用卡有無異常消費紀錄,並重設密碼,避免後續發生帳號遭不法登入及詐欺等情況。(復興電台新聞組採編